نتائج البحث عن ï؟½ï؟½ï؟½ ï؟½ï؟½ï؟½ ï؟½ï؟½ï؟½ ï؟½ï؟½ ï؟½ï؟½ï؟½ ï؟½ï؟½ï؟½ï؟½ï؟½ï؟½

Towards 4D MVCBCT for lung tumor treatment

(2)

رسائل ماجستير ،رسائل دكتوراة في الهندسة الكهربائية .pdf ( 340 ) :: Towards 4D

رجال الحاكم في المستدرك.pdf

(3)

تحميل كتاب رجال الحاكم في المستدرك.pdf - رابط مباشر pdf السنة والحديث الشريف

الرسم المعمارى و الانشائى

(0)

لـِ: egyptsystem

كتاب - الرسم المعمارى و الانشائى - للمؤلف : egyptsystem .

العلوم ا

الزيادة على الأحكام الثابتة في القرآن الكريم بالسنة النبوية

(1)

لـِ: محمود محمد فائق محمد

تحميل رسالة علمية الزيادة على الأحكام الثابتة في القرآن الكريم بالسنة النبوية -

معجم قبائل المملكة العربية السعودية

(0)

لـِ: حمد الجاسر

كتاب - معجم قبائل المملكة العربية السعودية - للمؤلف : حمد الجاسر .

علوم إنسا

عامر عبدالمنعم - سلسلة رؤي معاصرة - 2 - الغرب اصل الصراع

(0)

لـِ: عامر عبدالمنعم

تحميل كتاب عامر عبدالمنعم - سلسلة رؤي معاصرة - 2 - الغرب اصل الصراع - رابط مباشر

نسيم صموئيل - دليل الاثار المصرية في القاهرة والجيزة - ط مدبولي

(2)

لـِ: نسيم صموئيل

تحميل كتاب نسيم صموئيل - دليل الاثار المصرية في القاهرة والجيزة - ط مدبولي - راب

the impact of 5e model on developing tenth graders english grammar learning and their attitudes towards english

(3)

رسائل ماجستير, رسائل دكتوراة في مناهج وطرق التدريس .pdf ( 595 ) :: the impact

A Computational Simulation of Supercritical Carbon Dioxide and Ethanol Capillary Flow

(1)

رسائل ماجستير ،رسائل دكتوراه في الهندسة الميكانيكية .pdf ( 61 ) :: A Computat

Gold Thin-Film on Porous Flexible Polyester Membrane for Bio-Electronic Applications

(1)

رسائل ماجستير ورسائل دكتوراة في علم الحاسوب.pdf ( 892 ) :: Gold Thin-Film on

معجم الفروق الدلالية في القرآن الكريم

(34)

لـِ: الدكتور محمد محمد إمام داود

تحميل كتاب معجم الفروق الدلالية في القرآن الكريم - رابط مباشر pdf

لغة القرآن ->

تطبيق نظام محاسبة التكاليف المبني على الانشطه على تعظيم الربحية

(4)

تحميل كتاب تطبيق نظام محاسبة التكاليف المبني على الانشطه على تعظيم الربحية كتب ف

سلسلة الاعلام من الفلاسفة - 01 - كامل محمد محمد عويضة - ابن باجة الاندلسي - الفيلسوف الخلاق - ط دار الكتب العلمية

(3)

لـِ: سلسلة الاعلام من الفلاسفة

تحميل كتاب سلسلة الاعلام من الفلاسفة - 01 - كامل محمد محمد عويضة - ابن باجة الان

(Physics of Quantum Well Devices Springer (2001)

(1)

تحميل كتاب (Physics of Quantum Well Devices Springer (2001) كتب فيزياء - تحميل م

حسن البيان فيما ورد في ليلة النصف من شعبان

(2)

تحميل كتاب حسن البيان فيما ورد في ليلة النصف من شعبان - رابط مباشر pdf السنة وال

الهدى والبيان في أسماء القرآن

(3)

تحميل كتاب الهدى والبيان في أسماء القرآن - رابط مباشر pdf القرآن الكريم القراءات

CFD modeling of entrance and exit geometries of a wind speed accelerator.

(1)

رسائل ماجستير، رسائل دكتوراة في الكيمياء و الهندسة الكيميائية.pdf ( 432 ) ::

المجاز في سورة هود (دراسة وصفية تحليلية بلاغية)

(25)

لـِ: محمد نور الرحمن

تحميل كتاب المجاز في سورة هود (دراسة وصفية تحليلية بلاغية) - رابط مباشر pdf

لغة

أحكام التجويد والتلاوة_محمد رأفت زلط

(1)

تحميل كتاب أحكام التجويد والتلاوة_محمد رأفت زلط علوم القرآن الكريم - تحميل مباشر

ديفيد زين ميروفتس ت امام عبدالفتاح امام - سلسلة اقدم لك - كامي , الادباء الفرنسيون

(16)

لـِ: ديفيد زين ميروفتس ت امام عبدالفتاح امام

تحميل كتاب ديفيد زين ميروفتس ت امام عبدالفتاح امام - سلسلة اقدم لك - كامي , الاد

Characterization and Cell-Seeding of Decellularized Adipose Tissue Foams for Wound Healing

(2)

رسائل ماجستير، رسائل دكتوراة في الكيمياء و الهندسة الكيميائية.pdf ( 596 ) ::

القرآن الكريم وبهامشة تفسير الجلالين ولباب النقول في أسباب النزول

(1)

تحميل كتاب القرآن الكريم وبهامشة تفسير الجلالين ولباب النقول في أسباب النزول - ر

محمد اركون - نحو تاريخ مقارن للاديان التوحيدية - ط الساقي

(4)

لـِ: محمد اركون

تحميل كتاب محمد اركون - نحو تاريخ مقارن للاديان التوحيدية - ط الساقي - رابط مباش

التعليق على ميمية ابن القيم

(0)

لـِ: محمد بن صالح العثيمين

ميمية ابن القيم : هي قصيدة وعظية، تربوية، تطرق فيها لأمور كثيرة، منها: مشهد الحج

الخرسانة سابقة الصب

(0)

لـِ: egyptsystem

كتاب - الخرسانة سابقة الصب - للمؤلف : egyptsystem .

العلوم الطبيعي

Consolidation and fluidification- the milkfish assemblage across the Taiwan Strait

(1)

رسائل ماجستير ،رسائل دكتوراه في علم الاجتماع .pdf ( 260 ) :: Consolidation an

مختصر معركة الوجود بين القرآن والتلمود

(0)

لـِ: عبد الستار فتح الله سعيد

كتاب - مختصر معركة الوجود بين القرآن والتلمود - للمؤلف : عبد الستار فتح الله

كتاب اكتشف شغفك - خلود بادحمان

(4)

لـِ: خلود بادحمان

تستطيع العودة دائما إلى البيت .. إن كانت لديك القدرة على المسير .. وأهم من ذلك أ

رواية شوق الدرويش - حمور زيادة

(4)

لـِ: حمور زيادة

رواية ثرية جدًا ومميزة، وعمل يمكن أن يضع كاتبه ببساطة في مصاف كبار الكتاب، لاسيم

العدد بين الحساب واللغة

(2)

تحميل كتاب العدد بين الحساب واللغة كتب في اللغه العربية وآدابها - تحميل مباشر pd

المرشد إلى فهم أشعار العرب. الطيب ج2

(6)

تحميل كتاب المرشد إلى فهم أشعار العرب. الطيب ج2 - كتب ودراسات حديثة

كتاب الأعمال النقدية الكاملة - جورج طرابيشي (ثلاث أجزاء) الأول

(2)

لـِ: جورج طرابيشي

لعبة الحلم والواقع، الله في رحلة نجيب محفوظ، شرق وغرب، رجولة وأنوثة

كتب النقد ا

الأسرار الستة والثلاثون في تحفيز الذات

(3)

تحميل كتاب الأسرار الستة والثلاثون في تحفيز الذات ادارة وتنمية وتسويق - تحميل مب

الحكم والأمثال عند قدماء المصريين

(2)

تحميل كتاب الحكم والأمثال عند قدماء المصريين كتب الثقافة العامة - تحميل مباشر pd

الذيل الشافي على المنهج الصافي

(2)

تحميل كتاب الذيل الشافي على المنهج الصافي - رابط مباشر pdf السنة والحديث الشريف

الكتابة الروائية عند واسيني الأعرج

(32)

تحميل كتاب الكتابة الروائية عند واسيني الأعرج - رسائل ماجستير ودكتوراه

كتاب إيزيس - توفيق الحكيم

(0)

لـِ: توفيق الحكيم

ايزيس واحدة من المسرحيات التى ابدع فيها توفيق الحكيم مسطاط: أيعجبك يا توت هذا

ويرانگري ها و خيانت هاي مدعيان تشيع در اسلام

(0)

لـِ: دکتر عبدالرحيم ملازاده

تشيع از روزى كه پيدا شده بادينى جز اسلام نجنگيده و بنابر اين يك وجب خاك فتح نكرد

دراسات في فن الحديث الصحفي لمحمود أدهم

(12)

رسائل ماجستير ، رسائل دكتوراة في الاعلام و وسائل الاتصال.pdf ( 165 ) :: رسالة

صلوات على الشاطئ :

(2)

لـِ: شرباصي، احمد

تحميل كتاب صلوات على الشاطئ : - رابط مباشر pdf

الناشر: مطبعة دار الكتاب العربي،

ماساة فلسطين :

(5)

لـِ: دروزة، محمد عزة،, 1889-,

تحميل كتاب ماساة فلسطين : - رابط مباشر pdf

الناشر: دار اليقظة،

مكان النشر: [دم

حكيم امين - دراسات في تاريخ الرهبانية والديرية المصرية مع دراسة مقارنه لرهبنه وادي النطرون حتي الفتح العربي - ط المؤلف

(62)

لـِ: حكيم امين

تحميل كتاب حكيم امين - دراسات في تاريخ الرهبانية والديرية المصرية مع دراسة مقارن

SIMULATION D’UN PLAN DE TIR CAS DE DJEBEL ONK

(0)

لـِ: Med El Mehdy Mahfoudh Lemrabet Abdelwedoud

تحميل رسالة ماجستير بعنوان SIMULATION D’UN PLAN DE TIR CAS DE DJEBEL ONK - 2015/

استبدال الوقف و بيعه

(5)

رسائل ماجستير ،رسائل دكتوراه في الشريعة .pdf ( 322 ) :: رسالة ماجستير بعنوان

كتاب الإتقان - روبرت غرين

(2)

لـِ: روبرت غرين

لم يتم توفير أي شيءأتقن ملايين القرّاء ما جاء في كتابي كيف تمسك بزمام القوة، لكن

A potential tolerogeneic role of skin grafts in previously tolerant animals

(2)

رسائل ماجستير ،رسائل دكتوراة في الطب .pdf ( 419 ) :: A potential tolerogeneic

واقع الكفايات المهنية لمشرفي الادارة المدرسية

(4)

رسائل ماجستير ،رسائل دكتوراه في ا?دارة التربوية .pdf ( 73 ) :: رسالة ماجستير

أثر مرض الموت في عقود المعاوضات في الفقه الاسلامي .. بحث مقارن

(9)

تحميل كتاب أثر مرض الموت في عقود المعاوضات في الفقه الاسلامي .. بحث مقارن الفقه

كتاب التلميذ الجزء1 علم الاحياء و الارض الصف الثامن

(3)

لـِ: وزارة التربية - سوريا

تحميل كتاب التلميذ الجزء1 علم الاحياء و الارض الصف الثامن - رابط مباشر pdf

من ا

عبدالله محمد الشامي - اصول منهج البحث العلمي وقواعد تحقيق المخطوطات - ط المكتبة العصرية

(10)

لـِ: عبدالله محمد الشامي

تحميل كتاب عبدالله محمد الشامي - اصول منهج البحث العلمي وقواعد تحقيق المخطوطات -

السيرة الذاتية في الأدب الفلسطيني

(7)

تحميل كتاب السيرة الذاتية في الأدب الفلسطيني - رسائل ماجستير ودكتوراه

منهج الأنبياء في الدعوة إلى الله في ضوء الكتاب والسنة

(0)

لـِ: محمد سالم محيسن

منهج الأنبياء في الدعوة إلى الله في ضوء الكتاب والسنة: قال المُصنِّف - رحمه الله

رسائل في أبواب متفرقة

(0)

لـِ: محمد بن إبراهيم الحمد

رسائل في أبواب متفرقة : هذا الكتاب تتضمن الرسائل التالية: أثر الإسلام في تهذيب ا

كتاب تحفة الانام مختصر تاريخ الاسلام

(4)

لـِ: الفاخوري، عبد الباسط،, 1824-1905

تحميل كتاب كتاب تحفة الانام مختصر تاريخ الاسلام - رابط مباشر pdf

الناشر: شعبة مع

المكافاة

(1)

لـِ: ابن الداية، احمد بن يوسف،عبد العزيز، امين،

تحميل كتاب المكافاة - رابط مباشر pdf

الناشر: المطبعة الجمالية،

مكان النشر: مصر

الحيوان v.2

(5)

لـِ: جاحظ،, -868 or 869, هارون، عبد السلام محمد،

تحميل كتاب الحيوان v.2 - رابط مباشر pdf

الناشر: مكتبة مصطفى البابي الحلبي واولاد

مدى فاعلية استخدام برنامج جيوجبرا

(134)

رسائل ماجستير ،رسائل دكتوراة في الرياضيات.pdf ( 131 ) :: رسالة ماجستير بعنوان

TEMPORARY EMPLOYMENT AND EARNINGS INEQUALITY IN SOUTH KOREA

(1)

رسائل ماجستير ،رسائل دكتوراة في الاقتصاد.pdf ( 651 ) :: TEMPORARY EMPLOYMENT

عقبات في طريق الزواج.pdf

(3)

تحميل كتيب بعنوان عقبات في طريق الزواج.pdf كتيبات إسلاميةبدون حقوق للطباعة والنش

Getting Your Kids Active

(1)

تحميل كتاب Getting Your Kids Active pdf رابط مباشر كتب تربية الطفل وعلم المنتسور

كتاب عمر من ورق - فاروق جويدة

(1)

لـِ: فاروق جويدة

أتمنى أن أبدأ معك كل يوم قصة حب جديدة، أعيد اكتشاف وجهك وأشعر أنني أراك لأول مرة

PURIFICATION AND EFFECTIVENESS OF VACCINES AND ANTIVIRAL COMPOUNDS

(1)

رسائل ماجستير، رسائل دكتوراة في الكيمياء و الهندسة الكيميائية.pdf ( 359 ) ::

الموازين في الاخلاق ونظام الحياة

(3)

لـِ: ايوبي، محمود شوقي عبد الله،, 1901-1966, author،

تحميل كتاب الموازين في الاخلاق ونظام الحياة - رابط مباشر pdf

الناشر: دار المعارف

prevalence of cryptosporidium species among children5 years old in north west-bank palestine cross sectional study

(2)

رسائل ماجستير ،رسائل دكتوراه في الصحة العامة .pdf ( 11 ) :: prevalence_of_cry

Privacy and security protection in cloud integrated sensor networks

(3)

رسائل ماجستير ورسائل دكتوراة في علم الحاسوب.pdf ( 1079 ) :: Privacy and secur

الحرب النفسية في ضوء القرآن الكريم (العايد)

(10)

لـِ: فهد بن عايد العايد

تحميل كتاب الحرب النفسية في ضوء القرآن الكريم (العايد) - رابط مباشر pdf

تفسير ال

Combinatorial fabrication & studies of small molecular organic light emitting devices (OLEDs) and structurally integrated OLED-based chemical and

(2)

رسائل ماجستير، رسائل دكتوراة في الكيمياء و الهندسة الكيميائية.pdf ( 990 ) ::

مدى تاثير تطبيق قانون الخدمة المدنية على مستوى الرضا الوظيفي لقطاع المعلمين في محافظتي الخليل وبيت لحم

(3)

رسائل ماجستير, رسائل دكتوراة في الإدارة .pdf ( 1064 ) :: رسالة ماجستير بعنوان

رودي بارت ت مصطفي ماهر - الدراسات العربية والاسلامية في الجامعات الالمانية - المستشرقون الالمان منذ تيودور نولدكه - ط المركز القومي للترجمة

(7)

لـِ: رودي بارت ت مصطفي ماهر

تحميل كتاب رودي بارت ت مصطفي ماهر - الدراسات العربية والاسلامية في الجامعات الال

دور التدقيق الداخلي في تقييم فاعلية ادارة المخاطر في شركات التأمين العاملة في فلسطين

(2)

رسائل ماجستير ،رسائل دكتوراه في المحاسبة .pdf ( 152 ) :: رسالة ماجستير بعنوان

هذا هو الحب

(1)

لـِ: يوسف السباعي

كتاب يتحدّث عن الحب البريء ، الحب الجميل الطاهر ، هوَ عبارة عن قصص قصيرة.

القرض الحسن وأحكامه في الفقه الإسلامي

(5)

رسائل ماجستير ،رسائل دكتوراه في الشريعة .pdf ( 452 ) :: رسالة ماجستير بعنوان

فتوي: عن المسيح عليه السلام

(0)

لـِ: اللجنة الدائمة للبحوث العلمية والافتاء

كتاب - فتوي: عن المسيح عليه السلام - للمؤلف : اللجنة الدائمة للبحوث العلمية و

ختمة كاملة للقرآن الكريم بقراءة عبد الرشيد بن شيخ علي صوفي

(2)

تحميل كتاب ختمة كاملة للقرآن الكريم بقراءة عبد الرشيد بن شيخ علي صوفي - رابط مبا

هيفاء بنت ناصر الرشيد - المشي علي الجمر - اصله وحقيقته - ط مركز التاصيل

(10)

لـِ: هيفاء بنت ناصر الرشيد

تحميل كتاب هيفاء بنت ناصر الرشيد - المشي علي الجمر - اصله وحقيقته - ط مركز التاص

ظاهرة التهرب من ضريبة الدخل

(2)

رسائل ماجستير ،رسائل دكتوراة في الاقتصاد.pdf ( 572 ) :: رسالة ماجستير بعنوان

رواية خمسة أصوات - غائب طعمة فرمان

(1)

لـِ: غائب طعمة فرمان

خمسة أصوات هي بمثابة خمسة نداءات استغاثة أطلقها هؤلاء المبتلون بهمومهم الإنسان

الكلمات النافعة في الأخطاء الشائعة

(10)

لـِ: وحيد بن عبد السلام بالي

هذا الكتاب يتحدث عن أخطاء في العقيدة والطهارة، والأذان والإقامة، وفي المساجد، وص

البرود الضافيية للصنعاني. تحقيق القرشي

(1)

تحميل كتاب البرود الضافيية للصنعاني. تحقيق القرشي كتب في اللغه العربية وآدابها -

فتح المجيد في أحكام التلاوة والتجويد

(47)

لـِ: الدكتور محمد مصلح الزعبي

تحميل كتاب فتح المجيد في أحكام التلاوة والتجويد - رابط مباشر pdf

القراءات والتجو

حسن موسي الصفار - الخطاب الاسلامي وحقوق الانسان , الاسلام وحقوق الانسان, حقوق الانسان-جوانب دينية ط المركز الثقافي العربي -

(2)

لـِ: حسن موسي الصفار

تحميل كتاب حسن موسي الصفار - الخطاب الاسلامي وحقوق الانسان , الاسلام وحقوق الانس

Knowledge Production in International Research Collaboration A Comparative Study of Canadian and Colombian Research Networks

(4)

رسائل ماجستير, رسائل دكتوراة في مناهج وطرق التدريس .pdf ( 886 ) :: Knowledge

كتاب أفاعي الفردوس - إلياس أبو شبكة

(0)

لـِ: إلياس أبو شبكة

الشعر مرآة صادقة يُعبر عما يجول في ذات الشاعر وما يخالجه من مشاعر. ولكن بمرور ال

Speech motor control variables in the production of voicing contrasts and emphatic accent

(0)

رسائل ماجستير ،رسائل دكتوراه في اللغة الانجليزية .pdf ( 459 ) :: Speech motor

(Nonlinear Partial Differential Equations with Applications Birkhäuser Basel (2013)

(2)

تحميل كتاب (Nonlinear Partial Differential Equations with Applications Birkh&aum

Hellfire and Grey Drones An Empirical Examination of the Effectiveness of Targeted Killings

(2)

رسائل ماجستير ،رسائل دكتوراه في العلوم السياسية .pdf ( 414 ) :: Hellfire and

سيكلوجية الجنس يوسف مراد

(5)

تحميل كتاب سيكلوجية الجنس يوسف مراد كتب في علم النفس و الإجتماع - تحميل مباشر pd

متن السراجية في الفرائض والمواريث

(1)

لـِ: محمد بن محمد السجاوندي

كتاب - متن السراجية في الفرائض والمواريث - للمؤلف : محمد بن محمد السجاوندي

ال

التنافس التركي الإيراني على مناطق النفوذ في منطقة الشرق الأوسط

(6)

رسائل ماجستير ،رسائل دكتوراه في العلوم السياسية .pdf ( 56 ) :: رسالة ماجستير

الفقه في الدين عصمة من الفتن

(0)

لـِ: صالح بن فوزان الفوزان

كتاب لفضيلة الشيخ صالح بن فوزان الفوزان - أثابه الله - يبين فيه أن التفقه فى الد

ابن رشد..كتاب الاثار العلويه

(3)

تحميل كتاب ابن رشد..كتاب الاثار العلويه كتب فلسفه ومنطق - تحميل مباشر pdf

كتاب عزاءات الفلسفة (كيف تساعدنا الفلسفة في الحياة) - آلان دو بوتون

(0)

لـِ: آلان دو بوتون

كان يمكن أن يكون عنوان هذا الكتاب: الفلسفة كعلاج نفسي. فهذا الكتاب اللافت سيُشعر

شرح طيبة النشر في القراءات العشر (ابن الناظم)

(59)

لـِ: ابن الجزري

تحميل كتاب شرح طيبة النشر في القراءات العشر (ابن الناظم) - رابط مباشر pdf

القراء

كتاب ثلاثة عشر لغزا - أجاثا كريستي

(1)

لـِ: أجاثا كريستي

مجموعة من اجود القصص القصيرة للعجوز اللطيفة الآنسة ماربل رواية جديده من روايات

احسان نراغي..من بلاط الشاه الي سجون الثوره.pdf

(305)

تحميل كتاب احسان نراغي..من بلاط الشاه الي سجون الثوره.pdf

بنية الخطاب الحجاجي في كليلة ودمنة

(10)

تحميل كتاب بنية الخطاب الحجاجي في كليلة ودمنة - رسائل ماجستير ودكتوراه

بول ريكور..من النص إلى الفعل..ابحاث التاويل.pdf

(410)

تحميل كتاب بول ريكور..من النص إلى الفعل..ابحاث التاويل.pdf

حادثة النبوة واثرها على المجتمع المكي خاصة وعلى سائر المجتمعات بوجه عام بحوث

(2)

تحميل كتاب حادثة النبوة واثرها على المجتمع المكي خاصة وعلى سائر المجتمعات بوجه ع

ابن رشيق لأبي البركات الراجكوتي

(4)

تحميل كتاب ابن رشيق لأبي البركات الراجكوتي - رابط مباشر pdf السنة والحديث الشريف

روبرت ايمرسون ت ھناء الجوھري - البحث الميداني الاثنوجرافي في العلوم الاجتماعية , البحوث الاجتماعية , العلوم الاجتماعية-بحوث

(0)

لـِ: روبرت ايمرسون ت ھناء الجوھري

تحميل كتاب روبرت ايمرسون ت ھناء الجوھري - البحث الميداني الاثنوجرافي في العلوم ا

شهيوات شميشة .. كتاب الطبخ المغربي الشامل

(9)

تحميل كتاب شهيوات شميشة .. كتاب الطبخ المغربي الشامل طبخ - تحميل مباشر pdf

مشكل الآثار - ج 3 - ط 1333

(2)

تحميل كتاب مشكل الآثار - ج 3 - ط 1333 - رابط مباشر pdf السنة والحديث الشريف

الردود والتعقيبات على ما وقع للإمام النووي

(4)

تحميل كتاب الردود والتعقيبات على ما وقع للإمام النووي - رابط مباشر pdf السنة وال

the impact of 5e model on developing tenth graders english grammar learning and their attitudes towards english

(1)

رسائل ماجستير ،رسائل دكتوراه في اللغة الانجليزية .pdf ( 492 ) :: the impact o

التنصير في الخليج العربي

(0)

لـِ: عبد العزيز بن إبراهيم العسكر

كتاب - التنصير في الخليج العربي - للمؤلف : عبد العزيز بن إبراهيم العسكر

الدين

الاثار الحضارية للترجمة في العصر العباسي الأول-بيت-الحكمة-نموذجا

(14)

رسائل ماجستير ،رسائل دكتوراه في التاريخ .pdf ( 18 ) :: رسالة ماجستير بعنوان _

فهرست الكتب العربية المحفوظة بالكتبخانه الخديويه. v.7

(4)

تحميل كتاب فهرست الكتب العربية المحفوظة بالكتبخانه الخديويه. v.7 - رابط مباشر pd

عمرو عادل..كيف تجعل سكرتيرتك تبني شبكة الكترونية.pdf

(57)

تحميل كتاب عمرو عادل..كيف تجعل سكرتيرتك تبني شبكة الكترونية.pdf

ستيفن جاي جولد ت محمود خيال - صخور الزمان - دور العلم والدين في اكتمال الحياة , الدين والعلم

(23)

لـِ: ستيفن جاي جولد ت محمود خيال

تحميل كتاب ستيفن جاي جولد ت محمود خيال - صخور الزمان - دور العلم والدين في اكتما

كتاب ألف باء الليبرالية ... والشريعة الإسلامية - عادل المعلم

(0)

لـِ: عادل المعلم

يقدم هذا الكتيب مدخلًا مبسطًا ومختصرًا للتعرف على ثقافتين، أو طريقتين للحياة، يت

الازمة السورية في ظل تحول التوازنات الاقليمية و الدولية-2011-2013

(4)

رسائل ماجستير ،رسائل دكتوراه في العلوم السياسية .pdf ( 52 ) :: رسالة ماجستير

الخصائص العامة للمياه الجوفية في منطقة وادي الفارعة باستخدام تقنية تتبع المواد

(2)

رسائل ماجستير ،رسائل دكتوراه في هندسة المياه والبيئة .pdf ( 52 ) :: رسالة ماج

احصاء العلوم

(3)

لـِ: فارابي،امين، عثمان،

تحميل كتاب احصاء العلوم - رابط مباشر pdf

الناشر: دار الفكر العربي ،

مكان النشر

المصاحبات اللغوية في صحيح البخاري دراسة وصفية دلالية

(4)

رسائل ماجستير ،رسائل دكتوراه في اللغة العربية .pdf ( 481 ) :: رسالة ماجستير ب

نصوص الحرب..طارق عزيزوجيمس بيكر..المحادثات الكامله التي جرت في جنيف قبيل حرب الخليج بايام.pdf

(225)

تحميل كتاب نصوص الحرب..طارق عزيزوجيمس بيكر..المحادثات الكامله التي جرت في جنيف ق

The management challenges of using information communication technology for administration at secondary schools

(2)

رسائل ماجستير ،رسائل دكتوراه في ا?دارة التربوية .pdf ( 681 ) :: The managemen

جلال امين..مصر في مفترق الطرق ..بين افلاس اليمين و محنه اليسار و ازمه التيار الديني

(5)

تحميل كتاب جلال امين..مصر في مفترق الطرق ..بين افلاس اليمين و محنه اليسار و ازمه

السيد محمد السيد - الشكل الادمي كمدخل لاستحداث صياغات تشكيلية معاصرة للاناء الخزفي لدي طلاب التربية الفنية - رسالة جامعية

(5)

لـِ: السيد محمد السيد

تحميل كتاب السيد محمد السيد - الشكل الادمي كمدخل لاستحداث صياغات تشكيلية معاصرة

التباين المكاني لتوزع ظاهرة الفقر في مدينة نابلس وسبل مكافحته (دراسة في جغرافية التنمية)

(5)

رسائل ماجستير ،رسائل دكتوراة في الجغرافيا .pdf ( 195 ) :: رسالة ماجستير بعنوا

فتح الملك الجليل على شرح ابن عقيل

(4)

تحميل كتاب فتح الملك الجليل على شرح ابن عقيل كتب في اللغه العربية وآدابها - تحمي

برنامج مقترح في علوم الصحة والبيئة لاكساب الوعي الدوائي لطلبة التاسع بغزة

(5)

أحدث رسائل ماجستير ،رسائل دكتوراه في العلوم.pdf ( 752 ) :: رسالة ماجستير بعنو

رواية أسرار - نور الدين فارح

(4)

لـِ: نور الدين فارح

تتميز رواية «أسرار» للكاتب الصومالي نور الدين فارح، وهي الجزء الثاني من ثلاثيته،

عبدالوهاب علوب - معجم الاثار والاديان - معجم لالفاظ الحضارة والعمارة والاثار والاديان مع التركيز علي الفاظ الحضارة الاسلامية

(6)

لـِ: عبدالوهاب علوب

تحميل كتاب عبدالوهاب علوب - معجم الاثار والاديان - معجم لالفاظ الحضارة والعمارة

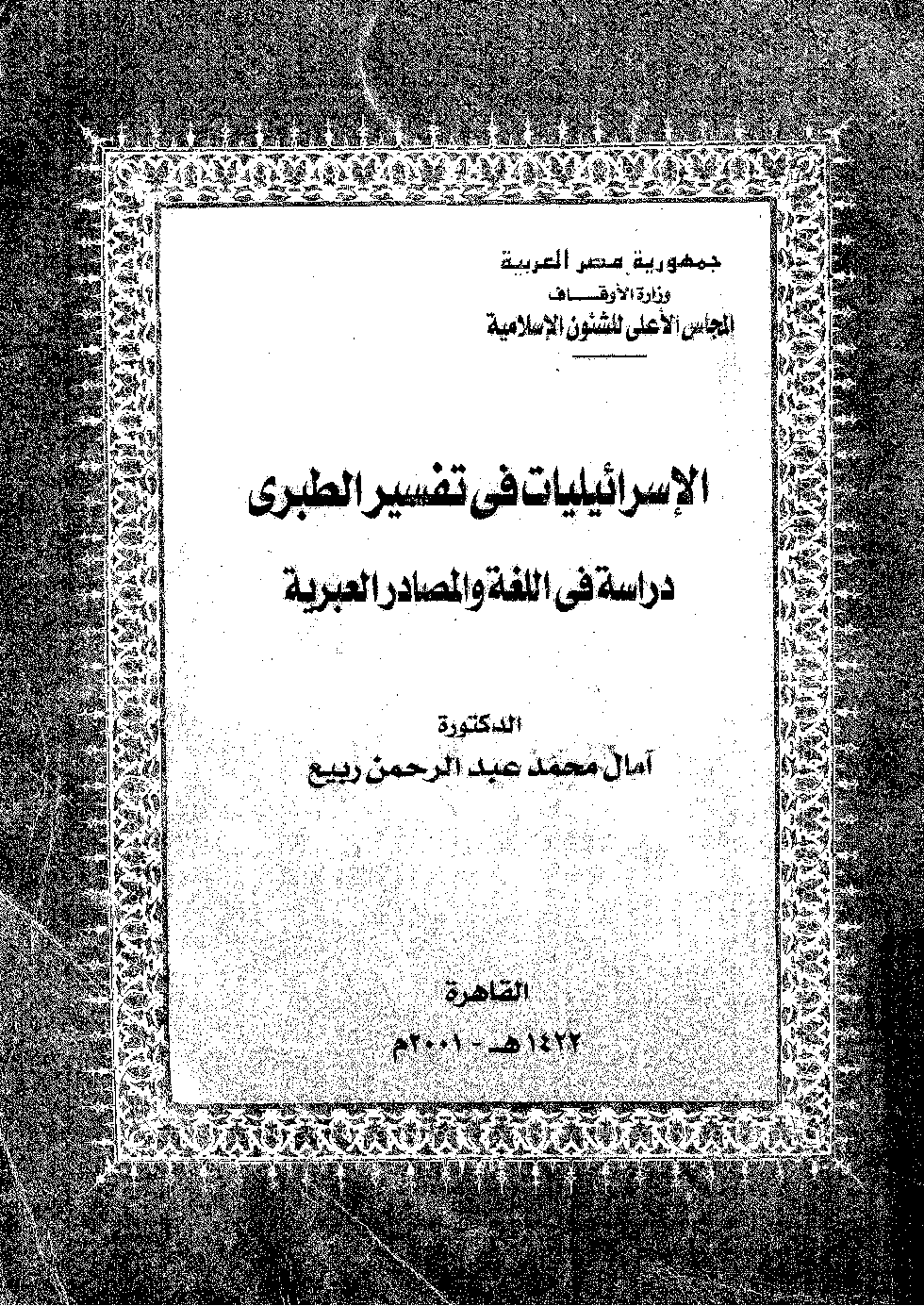

الإسرائيليات في تفسير الطبري (دراسة في اللغة والمصادر العبرية)

(3)

لـِ: آمال محمد عبد الرحمن ربيع

تحميل كتاب الإسرائيليات في تفسير الطبري (دراسة في اللغة والمصادر العبرية) - رابط

Synthése et étude des propriétés physiques des couches minces de SnO2

(0)

لـِ: Somia Gattal

تحميل رسالة ماجستير بعنوان Synthése et étude des propriétés physiques des couche

علي خليفة الكواري - تنمية للضياع! ام ضياع لفرص التنمية؟ (محصلة التغيرات المصاحبة للنفط في بلدان مجلس التعاون)

(2)

لـِ: علي خليفة الكواري

تحميل كتاب علي خليفة الكواري - تنمية للضياع! ام ضياع لفرص التنمية؟ (محصلة التغير

On Good People- A New Defense of Rule-Consequentialism

(0)

رسائل ماجستير ،رسائل دكتوراه في الفلسفة .pdf ( 336 ) :: On Good People- A New

ترجمة المصطلح اللساني إلى اللغة العربية

(14)

تحميل كتاب ترجمة المصطلح اللساني إلى اللغة العربية - بحوث لغوية قصيرة

The Biochemistry of Inorganic Polyphosphates (2004, Wiley)_2

(1)

تحميل كتاب The Biochemistry of Inorganic Polyphosphates (2004, Wiley)_2 كتب كيمي

فتاوى في التوحيد

(0)

لـِ: عبد الله بن عبد الرحمن الجبرين

فتاوى متنوعة في التوحيد للشيخ الجبرين - رحمه الله - قام بجمعها الشيخ حمد بن إبرا

HUSSERLS DYADIC SEMANTICS

(2)

رسائل ماجستير ،رسائل دكتوراه في الفلسفة .pdf ( 151 ) :: HUSSERLS DYADIC SEMAN

عنايات محمد احمد - فن الرسوم الجدارية والايقونات في اديرة وادي النطرون - (دراسة حضارية اثرية سياحية) - رسالة جامعية

(7)

لـِ: عنايات محمد احمد

تحميل كتاب عنايات محمد احمد - فن الرسوم الجدارية والايقونات في اديرة وادي النطرو

رواية تحت الدولاب - هرمان هسه

(3)

لـِ: هرمان هسه

نُشرت للمرة الأولى في عام 1906. ينتقد هيسه في هذه الرواية التعليم الذي يقتصر فقط

زكاة الرواتب والادور في الفقه الاسلامي

(4)

رسائل ماجستير ، رسائل دكتوراة في التخصصات الاسلامية.pdf ( 378 ) :: رسالة ماجس

فتحي حسن ملكاوي - كتاب مؤتمر علوم الشريعة في الجامعات - الواقع والطموح

(4)

لـِ: فتحي حسن ملكاوي

تحميل كتاب فتحي حسن ملكاوي - كتاب مؤتمر علوم الشريعة في الجامعات - الواقع والطمو

فيليب ريجو ت عزت عامر - ما بعد الافتراضي - ط المركز القومي للترجمة

(2)

لـِ: فيليب ريجو ت عزت عامر

تحميل كتاب فيليب ريجو ت عزت عامر - ما بعد الافتراضي - ط المركز القومي للترجمة -

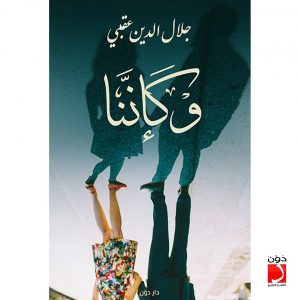

ديوان وكإننا - جلال الدين عقبي

(4)

لـِ: جلال الدين عقبي

إزاي شوارعنا اللي بعترها الزمن .. هتسيبنا تنجمّع بجَد؟ أنا قلبي طير محتاج سما

نتيجة الفكر في إعراب أوائل السور. ابن عتيق

(14)

تحميل كتاب نتيجة الفكر في إعراب أوائل السور. ابن عتيق - مصادر تراثية

الصحة النفسية لجيل جديد في البلدان العربية.pdf

(222)

تحميل كتاب الصحة النفسية لجيل جديد في البلدان العربية.pdf

كون من لا شيء

(1)

لـِ: ريتشارد دوكينز

قصدت أن أربط في هذا الكتاب بين الاكتشافات الرائعة التي أنجزها العلم المعاصر وسؤا

اسعد نديم - فنون وحرف تقليدية من القاهرة

(13)

لـِ: اسعد نديم

تحميل كتاب اسعد نديم - فنون وحرف تقليدية من القاهرة - رابط مباشر pdf

طبعة وزارة

الحاشية على تهذيب المنطق للتفتازاني

(3)

لـِ: يزدي، عبد الله بن الحسين،, -1606 or 1607,

تحميل كتاب الحاشية على تهذيب المنطق للتفتازاني - رابط مباشر pdf

الناشر: مؤسسة ال

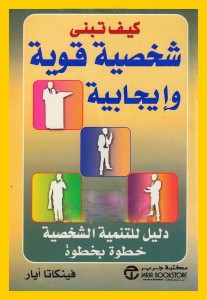

كتاب كيف تبنى شخصية قويه وإيجابية - فينكاتا أيار

(9)

لـِ: فينكاتا أيار

ينبغي حتى على الفرد المثقف والمتيقظ أن يتساءل من حين لآخر إذا ما كان مرناً بما ي

مسقطات حد الحرابة في الشريعة الاسلامية

(4)

تحميل كتاب مسقطات حد الحرابة في الشريعة الاسلامية كتب عسكرية وسياسية - تحميل مبا

المبدا الاول، او، الله

(2)

لـِ: ناصر، محمد علي،

تحميل كتاب المبدا الاول، او، الله - رابط مباشر pdf

الناشر: مطبعة العرفان،

مكان

القول المعين في مرتكزات معالجي الصرع والسحر والعين

(4)

تحميل كتاب القول المعين في مرتكزات معالجي الصرع والسحر والعين علاج السحر والحسد

القصر وأساليبه في الثلث الأول من القرآن

(6)

تحميل كتاب القصر وأساليبه في الثلث الأول من القرآن - رسائل ماجستير ودكتوراه

كتاب المبسوط لشمس الدين السرخسي :??????? v.1-2

(2)

لـِ: السرخسي، محمد بن احمد،???????, اشتهر في القرن 11،? الشيباني، محمد بن الحسن،???????, حوالى 750-804 او 805.???????, راضي، محمد،???????, مصحح.???????, ال

تحميل كتاب كتاب المبسوط لشمس الدين السرخسي :??????? v.1-2 - رابط مباشر pdf

الناش

الإغراب في جدل الإعراب ولمع الأدلة في أصول النحو ابن الأنباري

(1)

تحميل كتاب الإغراب في جدل الإعراب ولمع الأدلة في أصول النحو ابن الأنباري كتب ف

هذا الجزء الاول[الثالث] من حاشية شيخ زادة على تفسير القاضي البيضاوي v. 2

(2)

لـِ: شيخ زادة، محمد بن مصطفى،, -1544 or 1545,

تحميل كتاب هذا الجزء الاول[الثالث] من حاشية شيخ زادة على تفسير القاضي البيضاوي v

تنبيه القراء الى ما خفي وشاع من الأخطاء

(7)

تحميل كتاب تنبيه القراء الى ما خفي وشاع من الأخطاء - رابط مباشر pdf القرآن الكري

Computer algebra and symbolic computation_ mathematical methods A K Peters_CRC Press (2003)

(1)

تحميل كتاب Computer algebra and symbolic computation_ mathematical methods A K P

الملك لير

(2)

لـِ: ويليام شكسبير

إن نجاحنا في الحياة يعتمد في المقام الأول على حسن تقديرنا للأمور، وعلى تمييز الط

الطبيعة في الشعر الأندلسي

(13)

تحميل كتاب الطبيعة في الشعر الأندلسي كتب في اللغه العربية وآدابها - تحميل مباشر

أثر المنهج الأصولي في ترشيد العمل الإسلامي

(4)

تحميل كتاب أثر المنهج الأصولي في ترشيد العمل الإسلامي الفقه وأصوله - تحميل مباشر

المصادر الأدبية واللغوية. إسماعيل

(35)

تحميل كتاب المصادر الأدبية واللغوية. إسماعيل - كتب ودراسات حديثة

نخبة ت عبدالوهاب بو حديبة - العرب والاسلام واوروبا - ط المركز القومي للترجمة

(3)

لـِ: نخبة ت عبدالوهاب بو حديبة

تحميل كتاب نخبة ت عبدالوهاب بو حديبة - العرب والاسلام واوروبا - ط المركز القومي

الألفبائية الصوتية الدولية و الحرف الرومانيالألفبائية الصوتية الدولية و الحرف الروماني

(2)

تحميل كتاب الألفبائية الصوتية الدولية و الحرف الرومانيالألفبائية الصوتية الدولية

Vagueness and Propositional Content

(2)

رسائل ماجستير ،رسائل دكتوراه في الفلسفة .pdf ( 338 ) :: Vagueness and Proposi

آدم الجديد: رواية اجتماعية عصرية

(1)

لـِ: نقولا حداد

غريبٌ قادمٌ من باريس، مبتعدًا عن صخب المدنيَّة في أوروبا، يُقبِل إلى مصرَ طامعًا

Geospatial Tools and Techniques for Watershed Management Using SWAT 2009

(1)

رسائل ماجستير ،رسائل دكتوراه في الهندسة الزراعة والزراعة ( 266 ) :: Geospatia

تاريخ النقائض في الشعر العربي

(16)

لـِ: شايب، احمد،

تحميل كتاب تاريخ النقائض في الشعر العربي - رابط مباشر pdf

الناشر: مكتبة النهضة ا

من صحابة الرسول صلى الله عليه وسلم

(8)

تحميل كتاب من صحابة الرسول صلى الله عليه وسلم - رابط مباشر pdf كتب للأطفال

كتاب أيها الوطن الشاعري - صاحب الشاهر

(2)

لـِ: صاحب الشاهر

صاحب جابر الشاهر. ولد في مدينة كربلاء، وفيها توفي. تلقى تعليمه قبل الجامعي في

العقل الفلسفي في الإسلام سعيد مراد

(6)

تحميل كتاب العقل الفلسفي في الإسلام سعيد مراد كتب فلسفه ومنطق - تحميل مباشر pdf

Le Prophete sur lui la paix en tant que mari

(0)

لـِ: Plusieurs auteurs

Ce livre montre comment doit être le mari idéal en s’appuyant sur la vie du meil

شعبان يوسف - ادب السجون - مهداة الي الكاتب صنع الله ابراهيم - ط الهيئة العامة للكتاب

(4)

لـِ: شعبان يوسف

تحميل كتاب شعبان يوسف - ادب السجون - مهداة الي الكاتب صنع الله ابراهيم - ط الهيئ

التنوير في ما زاده النشر على الحرز والتيسير للأئمة السبعة البدور

(3)

تحميل كتاب التنوير في ما زاده النشر على الحرز والتيسير للأئمة السبعة البدور - را

اعتماد خلف معبد عبدالحميد - الطفل والعنف في التليفزيون , ثقافية

(1)

لـِ: اعتماد خلف معبد عبدالحميد

تحميل كتاب اعتماد خلف معبد عبدالحميد - الطفل والعنف في التليفزيون , ثقافية - راب

د الهرم الغذائي العربي

(16)

تحميل كتاب د الهرم الغذائي العربي الكتب ذات التخصصات العلمية - تحميل مباشر pdf

خلاصة التأصيل لعلم الجرح والتعديل للشريف حاتم العوني

(8)

تحميل كتاب خلاصة التأصيل لعلم الجرح والتعديل للشريف حاتم العوني - رابط مباشر pdf

Shear banding in polymeric fluids under large amplitude oscillatory shear flow

(1)

رسائل ماجستير ،رسائل دكتوراه في الفيزياء .pdf ( 457 ) :: Shear banding in pol